近期,微軟公司發(fā)布了一項安全警報,指出在2025年的3月16日至5月16日這兩個月內(nèi),一款名為Lumma的信息竊取惡意軟件在全球范圍內(nèi)迅速蔓延,成功感染了超過394,000臺Windows系統(tǒng)設(shè)備。這一數(shù)字揭示了該惡意軟件驚人的感染能力和廣泛的影響力。

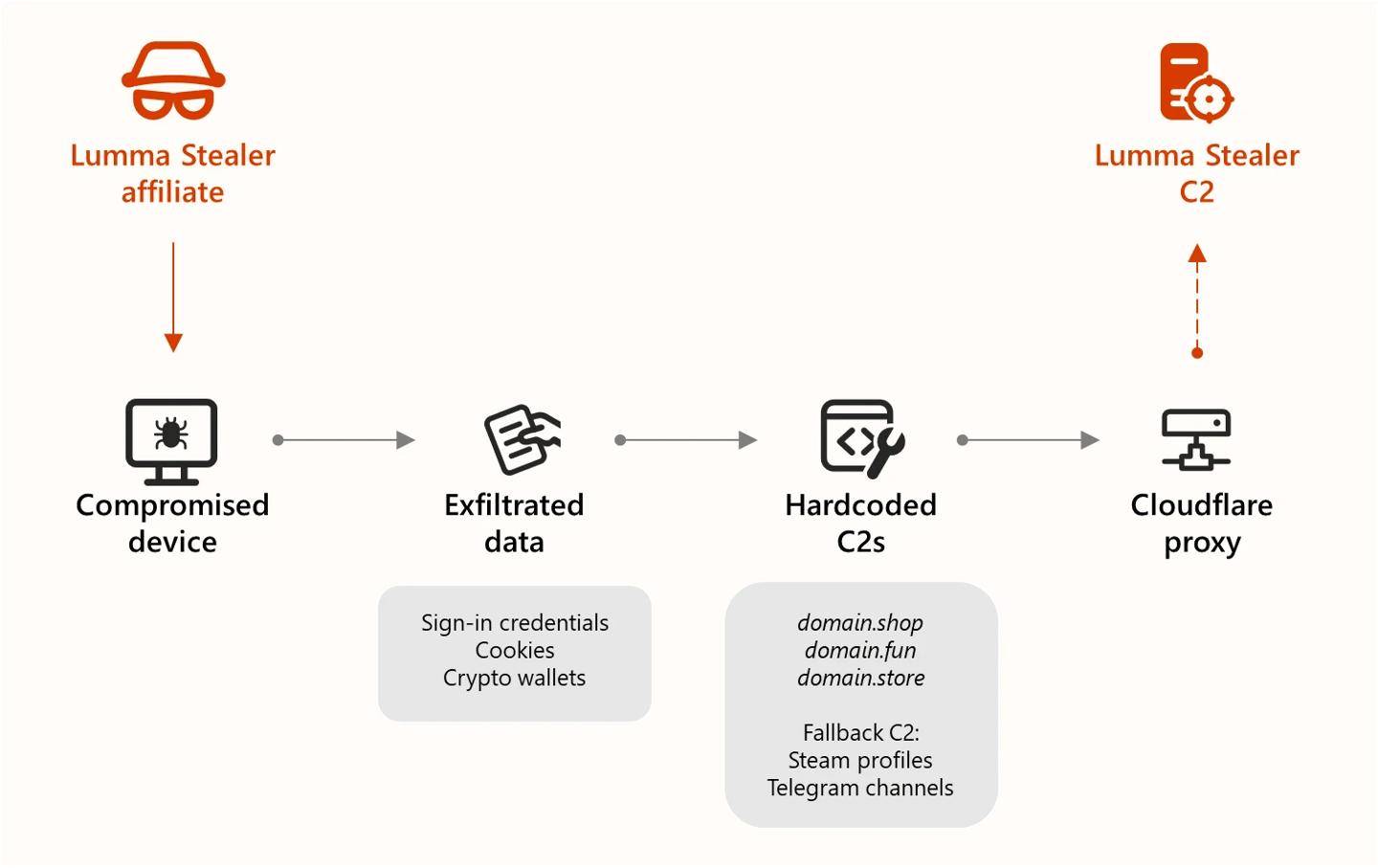

據(jù)悉,Lumma,亦稱LummaC2,最初由黑客組織Storm-2477開發(fā),被歸類為惡意軟件即服務(wù)(MaaS)的一種。它專為竊取用戶的敏感信息而設(shè)計,目標(biāo)包括瀏覽器保存的密碼、加密貨幣錢包詳情等。早在2023年11月,Lumma就曾引起過安全界的關(guān)注。

微軟的安全警報特別強調(diào)了Lumma在2025年春季的卷土重來。數(shù)據(jù)顯示,該惡意軟件的活動在歐洲、美國東部以及印度的部分地區(qū)尤為頻繁,顯示出其廣泛的地理分布和潛在的威脅級別。在這短短兩個月的時間里,全球范圍內(nèi)有如此大量的Windows系統(tǒng)設(shè)備被感染,無疑是對網(wǎng)絡(luò)安全的一次重大挑戰(zhàn)。

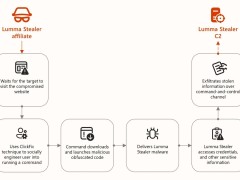

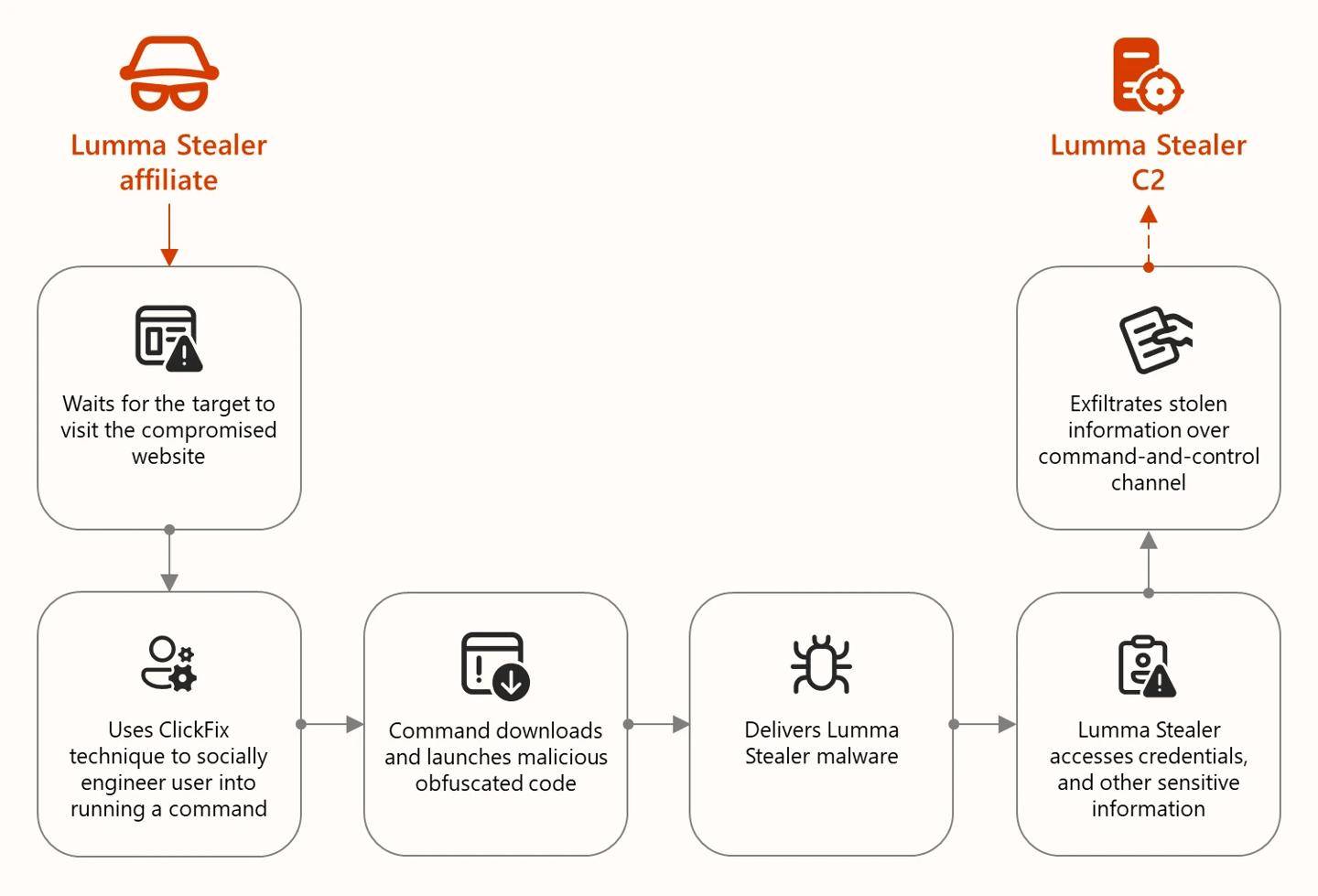

Lumma的傳播手段多樣且狡猾。它利用釣魚郵件、惡意廣告(malvertising)、被黑客攻陷網(wǎng)站上的“路過式下載”(drive-by downloads)、偽裝成合法軟件的特洛伊木馬應(yīng)用,以及偽造的CAPTCHA驗證等手段,誘騙用戶下載并執(zhí)行惡意代碼。這些手段使得Lumma能夠在用戶不知情的情況下迅速擴散。

微軟進一步分析了Lumma的感染能力,揭示了其能夠從多種瀏覽器中提取保存的密碼、會話cookies和自動填充數(shù)據(jù)。這包括基于Chromium內(nèi)核的Chrome和Edge瀏覽器,以及基于Gecko內(nèi)核的Firefox瀏覽器。Lumma還會主動搜索metaMask、Electrum和Exodus等加密貨幣錢包文件及相關(guān)瀏覽器擴展,試圖竊取用戶的數(shù)字貨幣資產(chǎn)。

不僅如此,Lumma的攻擊范圍還擴展到了VPN、郵件客戶端、FTP客戶端以及Telegram等應(yīng)用的數(shù)據(jù)。它甚至能夠竊取用戶的文檔文件,如PDF、DOCX和RTF格式的文件,以及系統(tǒng)元數(shù)據(jù),如CPU信息和操作系統(tǒng)版本等。這些信息可能為后續(xù)的精準(zhǔn)攻擊或構(gòu)建受害者畫像提供了寶貴的數(shù)據(jù)支持。